摘要: 谷歌刚刚披露了攻击者利用动态随机存取存储器 (DRAM) 中存在的 Rowhammer 安全漏洞利用的新技术的发现。这种新策略涉及利用一些较新的 DRAM 芯片在存储单元相互交互方式方面的问题。

谷歌刚刚披露了攻击者利用动态随机存取存储器 (DRAM) 中存在的 Rowhammer 安全漏洞利用的新技术的发现。这种新策略涉及利用一些较新的 DRAM 芯片在存储单元相互交互方式方面的问题。

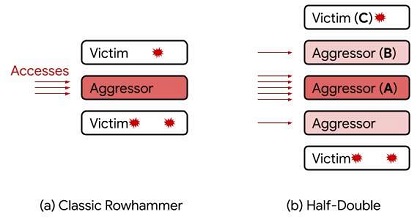

此 DRAM 漏洞的工作原理是使用对一个地址的访问来更改存储在其他各种地址的数据。与 CPU 执行漏洞类似,Rowhammer 会干扰底层硬件的安全架构。由于该漏洞存在于硅材料本身中,因此该漏洞可能会绕过硬件和软件保护措施。这种安全规避可以允许不受信任的代码逃离沙箱并接管系统。

自 2014 年首次发现 Rowhammer 以来,Google 已采取措施通过监控频繁访问的地址来缓解这种特权升级问题。从那里,芯片制造商相应地更新了其产品内部的专有逻辑。起初,这个解决方案似乎很成功——直到 2020 年,谷歌的 TRRespass 论文展示了对内置缓解系统进行逆向工程并通过分配访问阻碍防御的能力。事实上,进一步的研究显示了从 JavaScript 进行利用的潜力,甚至不需要调用缓存管理原语或系统调用。

也许最令人担忧的是,Half-Double 展示了独特的 Rowhammer 能力,可以扩展到存储芯片内相邻相邻行之外的行。这种距离的增加可能表明 Rowhammer 漏洞利用越来越复杂。

谷歌已开始与独立的半导体工程贸易组织 JEDEC 等合作,尝试解决这一 Rowhammer 威胁。目前,谷歌鼓励多个可能受影响的行业——从汽车到物联网——以任何可能的方式为这项工作做出贡献和支持。

社群二维码

关注“华强商城“微信公众号

Copyright 2010-2023 hqbuy.com,Inc.All right reserved. 服务热线:400-830-6691 粤ICP备05106676号 经营许可证:粤B2-20210308